¿Se puede Hackear Linux? Entendiendo la seguridad de los sistemas Linux

Cuando se trata de seguridad informática, a menudo surge la pregunta de si los sistemas Linux pueden ser hackeados. Linux Deepin, un sistema operativo de código abierto conocido por su robustez y características de seguridad, ha ganado popularidad entre los usuarios que buscan un entorno informático más seguro. Sin embargo, es crucial comprender que ningún sistema operativo es totalmente inmune a los intentos de pirateo, hackeo o como se le quiera llamar. En este artículo, nos adentraremos en la seguridad de los sistemas Linux, particularmente Deepin, explorando las vulnerabilidades que pueden explotar los piratas informáticos y las medidas que pueden tomarse para prevenir tales ataques.

El mito de la impenetrabilidad de Linux

Los sistemas Linux se promocionan a menudo por sus características de seguridad, lo que lleva a muchos a creer que son inmunes a los peligros informáticos. Si bien es cierto que Linux ofrece varias ventajas de seguridad con respecto a otros sistemas operativos, no es inmune a los ataques. Los piratas informáticos evolucionan continuamente sus técnicas, y aún pueden encontrarse vulnerabilidades en los sistemas Linux si no se aplican las medidas de seguridad adecuadas.

Naturaleza de código abierto

Una de las principales razones por las que Linux se considera más seguro que otros sistemas operativos es su naturaleza de código abierto. Ser de código abierto significa que el código fuente de Linux está disponible libremente para que cualquiera pueda verlo, modificarlo y mejorarlo. Esto permite que una gran comunidad de desarrolladores revise y mejore constantemente el código, lo que dificulta que los piratas informáticos encuentren vulnerabilidades. El esfuerzo de colaboración de la comunidad Linux contribuye a la seguridad general del sistema operativo.

Permisos de archivo y privilegios de usuario

Linux emplea un robusto sistema de permisos de archivos, otorgando un control granular sobre quién puede acceder y modificar archivos en el sistema. Cada archivo y directorio tiene permisos asociados que determinan el nivel de acceso que tienen los diferentes usuarios o grupos de usuarios. Configurando adecuadamente los permisos de los archivos, los administradores del sistema pueden limitar el daño potencial causado por usuarios no autorizados o software malicioso.

Vulnerabilidades comunes explotadas por piratas informáticos

Mientras que los sistemas Linux como Deepin están diseñados con la seguridad en mente, todavía hay vulnerabilidades que pueden ser explotadas por los hackers. Es esencial ser consciente de estas debilidades para proteger eficazmente su sistema Deepin.

Software y aplicaciones obsoletos

La ejecución de software y aplicaciones obsoletos es una de las principales razones por las que los sistemas Linux se vuelven vulnerables a los ataques. Cuando se descubren vulnerabilidades en el software, los desarrolladores lanzan actualizaciones para parchearlas. No actualizar el software con regularidad expone el sistema a posibles ataques. Es crucial mantener todo el software y las aplicaciones actualizadas para minimizar el riesgo de piratería.

Software de terceros comprometido

La instalación de software de terceros procedente de fuentes no fiables supone un riesgo importante para los sistemas Linux. Los piratas informáticos a menudo combinan malware o código malicioso con software aparentemente legítimo, engañando a los usuarios para que instalen programas dañinos sin saberlo. Para mitigar este riesgo, es aconsejable descargar software sólo de repositorios oficiales o fuentes de confianza.

Errores de usuario e ingeniería social

Los errores de usuario y las técnicas de ingeniería social siguen siendo un punto de entrada habitual para los hackers que atacan sistemas Linux. Los usuarios pueden descargar y ejecutar archivos maliciosos sin darse cuenta, conceder privilegios excesivos a programas o ser víctimas de intentos de phishing. Es crucial educarnos como usuarios sobre prácticas informáticas seguras, tales como evitar descargas sospechosas y ser cautelosos a la hora de conceder permisos o abrir correos electrónicos de fuentes desconocidas.

Mitigar el riesgo de hackeo en sistemas Linux

Aunque los sistemas Linux pueden ser objetivo de los piratas informáticos, la aplicación de medidas de seguridad adecuadas reduce significativamente el riesgo de que los ataques tengan éxito. A continuación se indican algunas medidas que puede adoptar para mejorar la seguridad de su sistema Deepin.

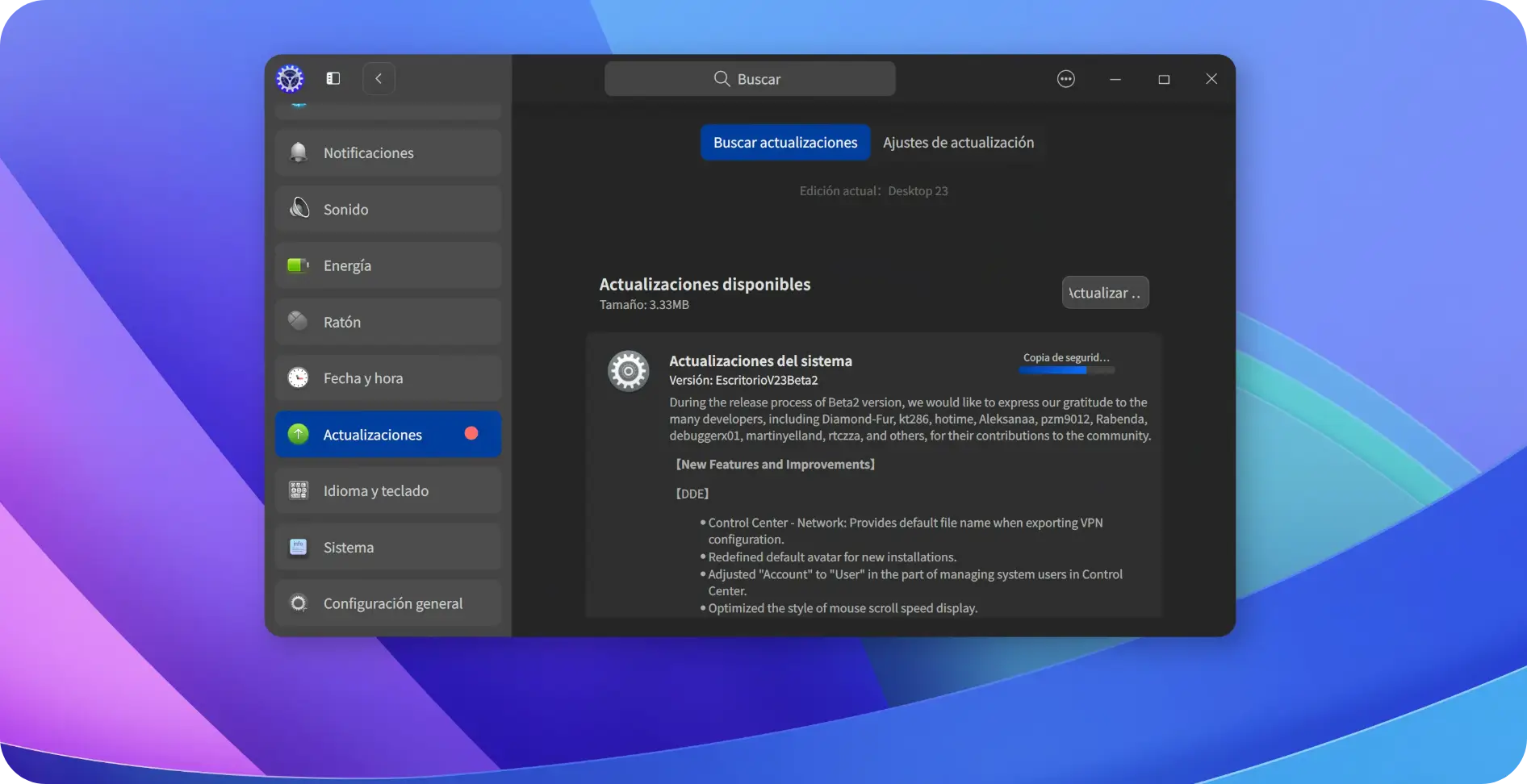

Actualizaciones periódicas del sistema y el software

Mantener actualizado el sistema Linux y el software instalado es crucial para mantener la seguridad. Las actualizaciones suelen contener parches para vulnerabilidades conocidas, lo que cierra posibles puntos de entrada a los piratas informáticos. Configure su sistema para que busque actualizaciones automáticamente o realice actualizaciones manuales con regularidad para asegurarse de que dispone de las últimas correcciones de seguridad.

Instalación segura de software

Cuando instale software en su sistema Linux, utilice siempre fuentes de confianza, como repositorios oficiales o el sitio web oficial del software. Evite descargar software de sitios web o fuentes no verificadas, ya que pueden contener malware o aplicaciones comprometidas. Verificar la autenticidad del software antes de la instalación es esencial para mantener la seguridad del sistema.

Autenticación segura de los usuarios del sistema

Aplique medidas estrictas de autenticación de usuarios para impedir el acceso no autorizado a su sistema Linux. Esto incluye imponer el uso de contraseñas complejas, implementar la autenticación multifactor (MFA) y desactivar las cuentas de usuario predeterminadas o no utilizadas. Al dificultar el acceso a los atacantes, se reduce el riesgo de éxito de los intentos de pirateo.

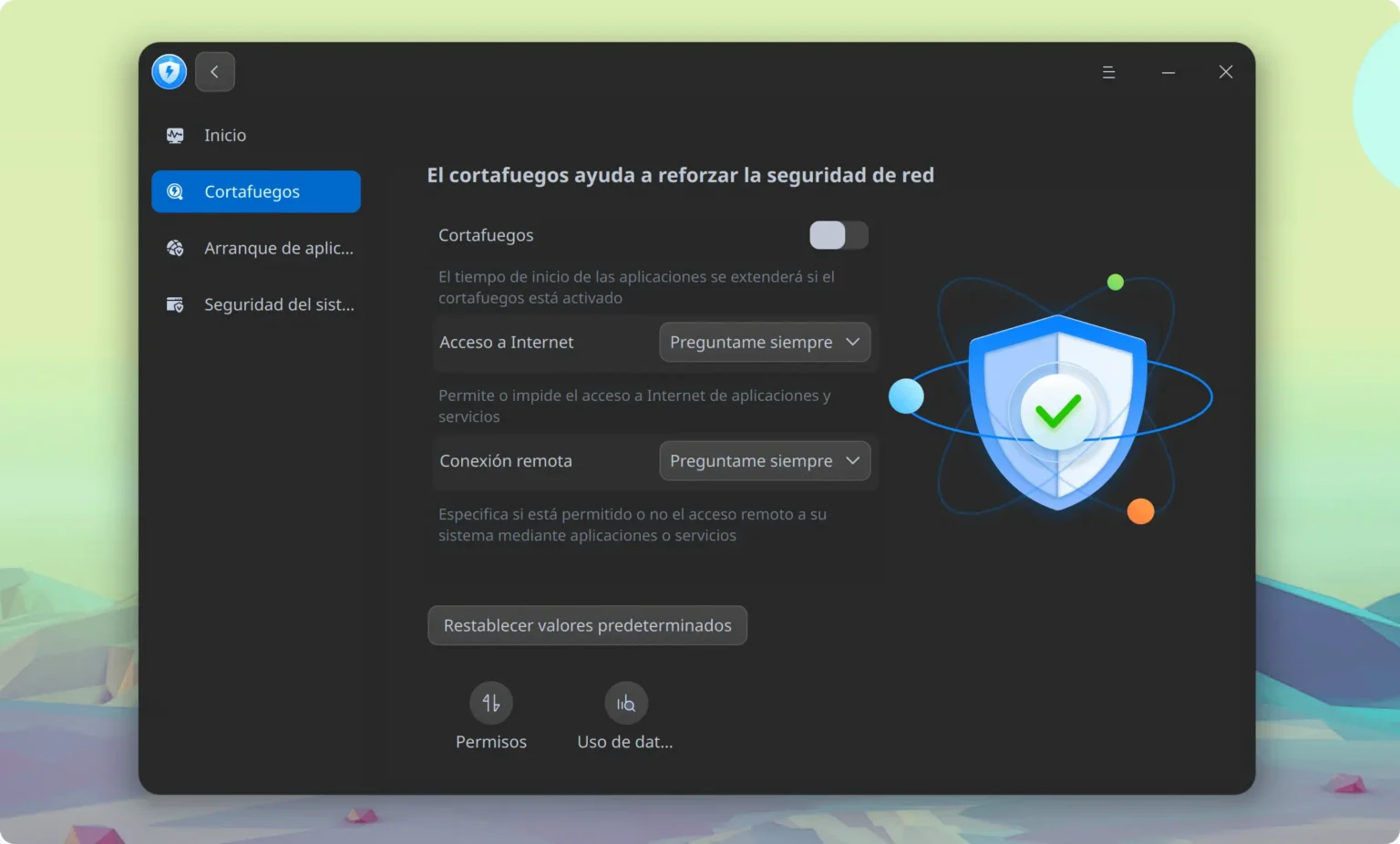

Implementar un cortafuegos

Considere la posibilidad de implantar sistemas de detección y prevención de intrusiones para supervisar el tráfico de la red y detectar posibles ataques tales como un cortafuegos, lo cual dará una capa de seguridad adicional.

Deepin viene equipado con varias características de seguridad integradas que proporcionan una capa adicional de protección. Una de ellas es el Centro de Seguridad de Deepin, que actúa como barrera entre la red y las amenazas potenciales.

Aunque aún está disponible en los repositorios oficiales, lamentablemente, el Centro de Seguridad de Deepin, no parece estar siendo desarrollado activamente y se desconoce su efectividad y/o compatibilidad con las últimas versiones del sistema, deberías ejercer precaución si decides instalarlo. Quizás sería buena idea explorar otras soluciones. Existen otras aplicaciones Cortafuego para Linux, las cuales también podrían ser usadas para proteger Deepin.

Sea lo que decida hacer a este respecto, definitivamente, active y configure un cortafuegos en su sistema o red para bloquear el tráfico de red no autorizado. El cortafuegos actúa como un filtro, permitiendo únicamente conexiones legítimas y bloqueando los intentos maliciosos. Instala un firewall, entonces familiarízate con las opciones de configuración del cortafuegos y adáptalas a tus necesidades de seguridad.

Es de notar que si ya tienes un router (enrutador o rúter) en tu red local, entonces de seguro ese router trae un cortafuegos integrado. La mayoría de los routers ya vienen con uno. Si ese es tu caso, entonces un cortafuegos de software no sería tan importante o hasta quizás innecesario, dependiendo de la manera que utilizas tu sistema. Sin embargo, es de notar que los cortafuegos integrados en los enrutadores por lo regular solo monitorean y controlan el tráfico entrante a tu red, pero no el saliente.

Acceso remoto seguro

Si necesita acceder a su sistema Deepin de forma remota, asegúrese de que solamente lo haces usando los protocolos de acceso remoto, como SSH (Secure Shell) o SFTP (Secure File Transfer Protocol). Así mismo asegúrate de que están correctamente configurados. Desactiva los servicios innecesarios y aplica controles de acceso estrictos para minimizar el riesgo de acceso no autorizado.

Conclusión

En conclusión, aunque los sistemas Linux como Deepin son generalmente más seguros que otros sistemas operativos, no son inmunes a los intentos de hackeo. La naturaleza de código abierto de Linux, su robusto sistema de permisos de archivos y sus funciones de seguridad integradas contribuyen a su seguridad. Sin embargo, para mantener la integridad de su sistema Linux, es crucial mantener el software actualizado, instalar software de fuentes fiables, educarse a uno mismo sobre los riesgos potenciales e implementar medidas de seguridad adicionales como cortafuegos y sistemas de detección de intrusos. Siguiendo estas buenas prácticas, puedes reducir significativamente el riesgo de éxito de los intentos de hackeo y piratería en tu sistema Deepin. Mantente alerta, mantente seguro.

Lo que me sorprende es que deepin no venga con un centro de seguridad como otros sistemas. Es algo bastante comun en otros sos.

Estoy completamente de acuerdo Ericko

Ericko

Sí tiene centro de seguridad. Lo que no sé, es qué tan actualizado y confiable es.

Este es…..

Valiosa información, muchas gracias muchachos.

Excelentes consejos, gracias por el aporte.

Otra cosa que yo agregaria es no utilizar programas abandonados por los desarrolladores, no solo los desactualizado.

¿Alguno tiene sugerencias sobre algún cortafuegos para deepin?, es una lástima que el post no mencione alguno que se pueda usar en deepin.

Saludos

sudo apt-get install ufw

Y después ejecutas

sudo apt-get install gufw

y listo.